Todos nós sabemos que o email tornou-se um dos meios de comunicação mais utilizados no mundo. Graças a projetos de inclusão digital, hoje grande parte dos brasileiros têm acesso à internet e consequentemente a uma conta de email. Esse meio de comunicação está tão presente no dia-a-dia que um grande número de pessoas trabalham totalmente interligadas com listas de tarefas e prioridades que chegam pelo email. Milhões de mensagens são trafegadas diariamente em todo o mundo.

Todos nós sabemos que o email tornou-se um dos meios de comunicação mais utilizados no mundo. Graças a projetos de inclusão digital, hoje grande parte dos brasileiros têm acesso à internet e consequentemente a uma conta de email. Esse meio de comunicação está tão presente no dia-a-dia que um grande número de pessoas trabalham totalmente interligadas com listas de tarefas e prioridades que chegam pelo email. Milhões de mensagens são trafegadas diariamente em todo o mundo.

Mas como funciona o envio e recebimento de um email?

Quando um email é enviado, o cliente de email (Outlook, Mail, Thunderbird, webmail…) se comunica com o provedor de email do remetente (Gmail, Hotmail, iCloud, Yahoo!…), que por sua vez localiza e identifica o provedor de email do destinatário e faz a entrega dele. Após o recebimento, o provedor de email do destinatário executa uma sequência de testes para descobrir a possível existência de vírus ou se ele será classificado como spam. Em seguida o provedor armazena o email recebido, aguardando que o cliente de email do destinatário verifique novas mensagens utilizando o protocolo IMAP ou POP.

Para casos especiais em que o provedor possui uma tecnologia chamada push, nesta etapa é enviada uma notificação para o cliente de email do destinatário avisando-o da existência de um novo email; este recurso ajuda a economizar dados de internet e bateria em dispositivos móveis.

Avaliando o cenário acima, percebemos que tanto no envio quanto no recebimento de email existe um processo de comunicação constante entre o cliente de email e o provedor. Essa comunicação é uma das etapas que necessita de cuidados especiais para evitarmos que usuário e senha sejam capturados. Para isso, devemos nos preocupar em utilizar servidores DNS confiáveis — evitando ataques relacionados a nomes falsificados, parto da premissa de que quanto maior o serviço mais visado ele será e consequentemente mais investimentos são necessários na área de segurança, por isso eu opto pelo DNS primário sendo 208.67.222.222 (OpenDNS) e secundário sendo 8.8.8.8 (Google).

Além da resolução de nomes corretos também devemos utilizar protocolos de comunicação que trabalham com criptografia. Caso você utilize webmail, basta se conectar através do navegador utilizando o endereço seguro HTTPS, no entanto, se você utiliza algum aplicativo como cliente de email, você deverá configurar a sua conta de email informando os endereços de conexões seguras fornecidos pelo seu provedor (SMTPS, POPS ou IMAPS).

Além da comunicação segura, precisamos garantir a confiabilidade do remetente e a integridade das informações enviadas. Por padrão todo email é enviado sem criptografia de conteúdo, o que permite a leitura por pessoas não-autorizadas, seja um administrador de correio ou um hacker. Para que possamos garantir a nossa autenticidade como remetente e a integridade do conteúdo, precisamos de um certificado digital válido e assinado por uma Autoridade Certificadora confiada pelo sistema operacional.

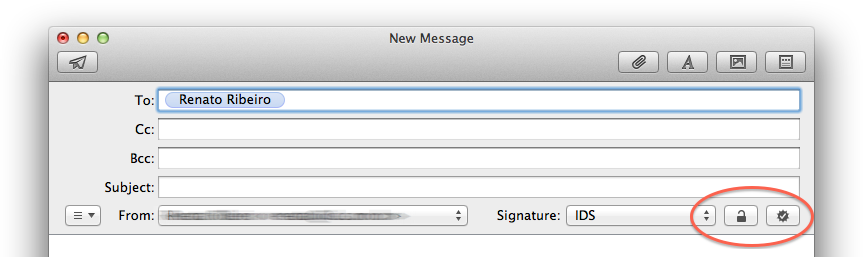

Neste momento você chegou a imaginar o gasto que teria, correto? Calma, você pode optar por adquirir um certificado de email através da Certisign ou Serasa, mas também existem algumas empresas certificadoras que emitem este tipo de certificado gratuitamente para uso pessoal. Neste link você encontra a lista para emissão de certificado gratuito, eu optei pela Comodo. Ao informar nome, sobrenome, email, país e senha de revogação do certificado, será enviado um email contendo um link para a emissão e download do certificado. Uma vez baixado, basta abrir com um duplo-clique para ser importado para a Keychain do usuário. Concluída esta etapa, o Mail irá apresentar na janela de edição, dois novos ícones no canto superior direito ao lado da caixa de seleção de assinaturas. Um para assinar o email como sendo um remetente identificado e para garantir que o conteúdo do email não foi modificado, e o outro ícone para criptografar o conteúdo da mensagem.

Para criptografar o conteúdo de um email você precisar ter a chave pública do destinatário, da mesma forma que as pessoas que lhe enviarão emails criptografados precisarão da sua chave pública. Essa troca de chaves pode ser feita exportando a chave pública através da Keychain ou simplesmente enviando um email como remetente identificado; ao ler o Mail o sistema irá automaticamente importar a chave pública do remetente para a Keychain do usuário.

Caso o ícone no formato de um cadeado esteja apagado, significa que ou você ainda não entrou com o endereço de email no campo destinatário ou você não possui a chave pública do certificado correspondente ao email informado.

Sabemos que o Mail está passível de vulnerabilidades como qualquer outro aplicativo, desta forma o recomendável é que você não utilize no dia-a-dia uma conta de usuário do tipo administrador. Caso você receba uma código malicioso através do Mail, ele não terá privilégios sobre o sistema operacional.

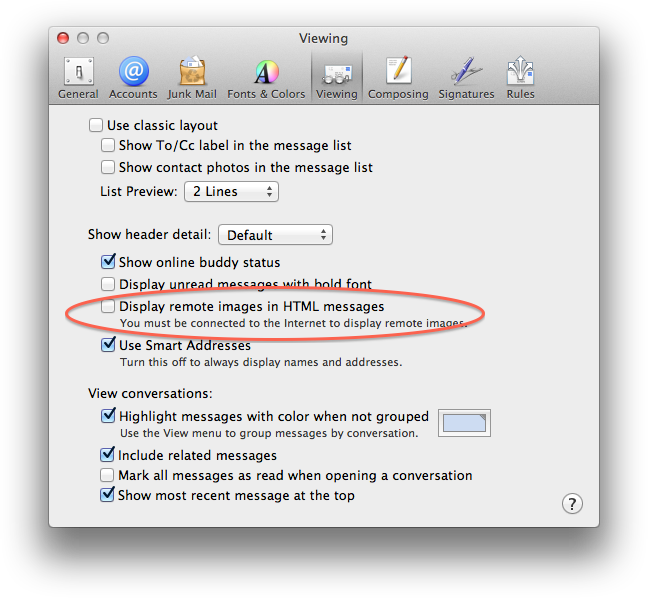

Ainda sobre o assunto segurança, existe uma técnica muito utilizada por hackers e spammers que é a de inserir uma imagem transparente no corpo do email. Desta forma, sempre que o destinatário abrir o email o remetente será avisado do horário, endereço IP, sistema operacional e navegador. Para evitar esse tipo de invasão de privacidade, o recomendável é que você desative o recurso de visualização de imagens remotas presente no Mail. Abras as preferências dele e vá em Visualização (Viewing), desabilitando a opção “Exibir imagens remotas em mensagens HTML” (“Display remote images in HTML messages”).

No endereço renatoribeiro.me/scripts/tracker/ preparei uma página de demonstração de rastreamento de emails. O sistema foi testado com Safari e Mail, e não darei suporte a usuários caso encontrem problemas. Faça uso com responsabilidade. 😉