Existe uma longa discussão entre mídia, políticos e agentes de inteligência americanos sobre hipóteses de interferência de hackers nas eleições do ano passado, bem como em outros eventos anteriores e subsequentes. Apesar de as teorias sobre o assunto levarem a diferentes conclusões, é quase um consenso que o grupo APT28, um dos acusados como pivô das contravenções, é especializado em diversos tipos de ataques a dispositivos de diferentes plataformas.

Além de existirem indícios do envolvimento de hackers russos na invasão de contas de email, PCs, iPhones e dispositivos Android, o BitDefender Labs identificou a existência de um novo malware de autoria do APT28, capaz de habilitar controle remoto de Macs infectados pela internet. Uma amostra analisada pela empresa apontou similaridades entre os efeitos dele e de suas supostas variantes para PCs com Windows e Linux, denominadas XAgent.

Entre as capacidades documentadas, estão a obtenção de senhas por meio de um keylogger instalado no Mac infectado, execução de scripts na linha de comando do sistema operacional e coleta de arquivos ou do histórico de navegação de usuários infectados. A principal capacidade do malware, contudo, é a de identificar e coletar arquivos de backup local dos dispositivos iOS, que podem ser feitos através do iTunes quando o usuário opta por fazê-los desta forma — para clientes do iCloud, a ação padrão é a de realizar backups na nuvem.

Este tipo de atividade vem sendo abordada com frequência, devido à importância que o uso de dispositivos móveis ganha a cada dia — especialmente em iPhones e iPads, mais protegidos contra eventuais ataques diretos aos aparelhos. Como os seus backups podem atingir tamanhos significativos de acordo com o volume de dados, uma parcela significativa de usuários escolhe armazená-los localmente sem contratar mais espaço no iCloud, tornando os seus dados acessíveis com maior facilidade em relação a uma invasão de um dispositivo.

Malwares com a capacidade de identificar e exfiltrar backups de iPhones foram identificados pela Intego há pelo menos dois anos, inicialmente para Windows e depois para Linux. Segundo a Palo Alto, sua entrada no macOS pode acontecer por meio do já conhecido Komplex, um malware distribuído em ataques de phishing direcionados a empresas de diversos mercados, através de arquivos PDF maliciosos.

Tanto no macOS quanto no Windows, backups de dispositivos iOS feitos localmente no iTunes podem ser criptografados, tornando-os protegidos contra um eventual roubo de dados de um computador afetado por vírus. Inclusive, esta funcionalidade foi alvo de críticas no passado por falta de efetividade, respondidas pela Apple através de um update que corrigiu a geração de backups criados pelo seu jukebox.

Táticas “amadoras” ainda oferecem riscos

Arquivos maliciosos distribuídos em diversos meios na internet permanecem sendo os principais vetores de ataques contra usuários de Macs, mesmo oferecendo segurança robusta por padrão. Porém, como essas ameaças ainda podem passar despercebidas em arquivos mal-formatados, o risco de dano é alto para usuários domésticos.

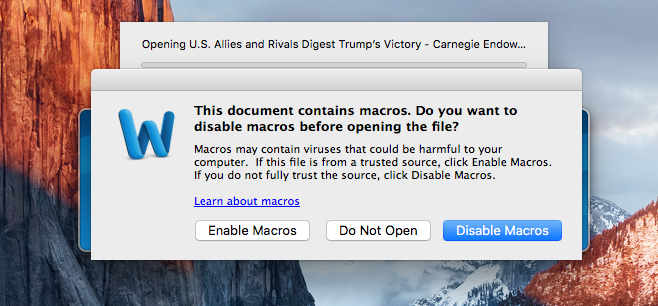

Um exemplo de disfarce comum são os bons e velhos arquivos de Office (.docx, .pptx, .xlsx e similares), que normalmente trazem documentos editáveis, mas também podem conter rotinas pré-programadas por usuários mais experientes sob a forma de macros. Em um caso relatado no início do mês, um desses arquivos foi dissecado por um pesquisador e distribuía malware através de script escrito em Python, cujo código-fonte pode até ser encontrado no GitHub.

Ao longo dos anos, malwares desta natureza passaram a ser facilmente identificados por antivírus, sobretudo na plataforma Windows. Mas eles ainda fazem estragos por aí: em 2015, um deles teria sido responsável pela primeira falha de energia causada por um ataque hacker na história. O fato ocorreu na Ucrânia, afetando mais de 225 mil pessoas.

Em outro exemplo, também relatado pela Intego, um malware é muito mal disfarçado como um pseudo-update para o Flash Player, já vivendo seus dias de decadência no mercado.

Normalmente, essas amostras tentam roubar credenciais protegidas no Acesso às Chaves (Keychain Access) local ou instalam outros aplicativos remotamente — que podem tanto ser Lixo, quanto ameaças similares ao XAgent descrito acima.

Como sempre, redobrar a atenção sobre onde arquivos e aplicativos são obtidos ajuda a mitigar riscos — e recursos como XProtect e Gatekeeper, já oferecidos pela Apple há alguns anos, tentam oferecer proteção de forma transparente para o usuário final.