Não sei se este é um comportamento generalizado, mas comigo já aconteceu inúmeras vezes: estou tranquilamente fazendo algo no iPhone ou iPad quando um alerta da iTunes/App Store surge do nada pedindo que eu digite a minha senha. Eu, como bom samaritano que sempre acredita no melhor das pessoas e dos dispositivos eletrônicos, assumo que o serviço precisa da autenticação para baixar alguma atualização ou coisa do tipo, digito o código alegremente e sigo o meu trabalho.

Bom, se esse artigo do desenvolvedor Felix Krause serviu de algo na face da Terra foi para me lembrar que nem só de boas vontades são formadas um iTreco. O profissional mostrou que programadores maliciosos podem, com alguma facilidade, recriar a janela de alerta da iTunes/App Store que pede a senha dos usuários e obtê-la de mão beijada, sem grandes questionamentos, dos menos atentos.

Por óbvias questões morais, Krause não dá o caminho das pedras no seu post para ajudar potenciais malfeitores a realizar a ação — apenas apresenta a prova de conceito a qual evidencia que, sim, o elemento pode ser facilmente clonado de forma que a diferença em relação à janela “real” seja imperceptível; segundo o desenvolvedor, foi “chocantemente fácil” fazer o alerta clonado.

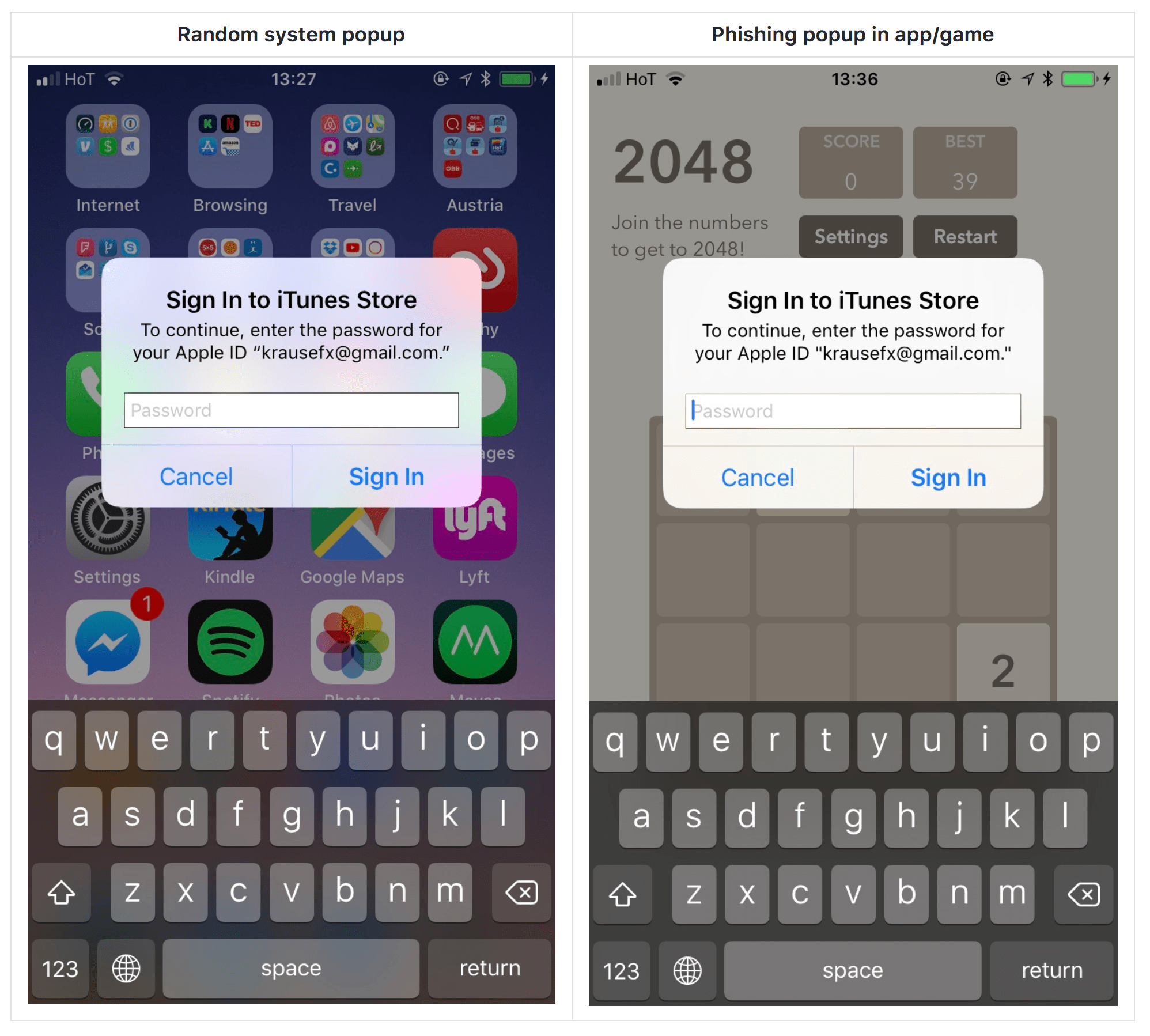

Dá uma olhada na comparação abaixo:

Idêntico, não? E, antes que alguém diga que essas caixas sempre trazem o email do usuário (o que obrigaria o malfeitor a capturar esta informação antes do ataque), o próprio Krause mostra que não. Em certos casos, a conta nem ao menos é exibida, facilitando a vida dos potenciais hackers.

Claro que há o argumento de que a Apple nunca deixaria um aplicativo com esse tipo de código passar no seu processo de aprovação da App Store; sob esta lógica, apenas usuários do jailbreak (cujo número está diminuindo a cada dia) poderiam ser alvo desse tipo de ataque. É uma afirmação que está, em grande parte, correta; entretanto, dois fatores devem ser considerados: além de sempre existir a possibilidade de a Maçã deixar passar alguma coisa do tipo, programadores poderiam utilizar códigos remotos ou com base em tempo (ou seja, que não fossem ativados, digamos, na primeira semana de existência do app) para materializar a janela mesmo sem a aprovação da empresa.

Krause, então, oferece algumas sugestões à Apple para que a empresa possa coibir esse tipo de ataque: uma seria sempre solicitar ao usuário que abra os Ajustes para digitar qualquer credencial (o que tornaria a vida um pouco mais difícil, mas melhoraria a segurança do sistema); outra seria exibir sempre o ícone do aplicativo que está exigindo a senha — desta forma, o usuário saberia quando um app “nada a ver” pedisse seu código tentando se passar pela App Store. Por fim, o desenvolvedor sugere também que a Apple mude o comportamento geral do sistema para que ele pare de pedir (ou, ao menos, o faça com menos frequência) essas senhas constantemente.

Do lado do usuário, a curto prazo, algumas medidas podem ser tomadas para que não se caia no golpe do alerta falso. A mais fácil delas seria pressionar o botão de Início toda vez que a janela aparecer — se ela sumir quando o dispositivo lhe levar para a Tela Inicial, era falsa; caso persista, é do sistema (e confiável). Outra medida que pode ser tomada é sempre dispensar essas janelas e digitar as suas credenciais apenas nos Ajustes.

É bom notar, aliás, que mesmo que você digite o seu código e toque em “Cancelar” em seguida, o hacker tem acesso a ele — o que importa não é o ato de enviar, e sim a digitação em si dos caracteres. Portanto, fiquemos atentos!

via The Loop