Após denúncias de vulnerabilidade feitas pelo CEO1Chief executive officer, ou diretor executivo. do aplicativo de mensagens Signal, a companhia israelense Cellebrite anunciou hoje mudanças no seu principal produto de desbloqueio de smartphones, chamado de Physical Analyzer. A maior delas? Ele deixará de funcionar com iPhones.

Para quem não acompanhou a história, a Cellebrite foi posta na berlinda na semana passada, quando Moxie Marlinspike, CEO do Signal, publicou um artigo detalhando vulnerabilidades do Physical Analyzer — justamente o produto mais “completo” da empresa, que traz o nível de acesso mais profundo a dados de smartphones bloqueados.

Marlinspike conseguiu realizar a invasão com um iPhone SE e explicou que o dispositivo da Cellebrite, além de empregar softwares e códigos antigos e ultrapassados, não contém medidas de segurança básicas: basta um arquivo específico no iPhone “invasor” e o dispositivo de acesso será comprometido, permitindo o depósito de arquivos e potencialmente afetando a credibilidade de provas — anteriores e futuras — por ele coletadas.

O executivo afirmou, inclusive, que o aplicativo passaria a conter um desses arquivos “maliciosos” para tornar inefetiva a ação do Physical Analyzer em iPhones com o mensageiro instalado. A resposta foi vista como um contragolpe em relação a um anúncio recente da Cellebrite: a israelense tinha afirmado, anteriormente, que uma nova versão das suas ferramentas poderia coletar até mesmo mensagens do Signal — que se vende como (e é amplamente considerado) um dos aplicativos de mensagens mais seguros e privados do mercado.

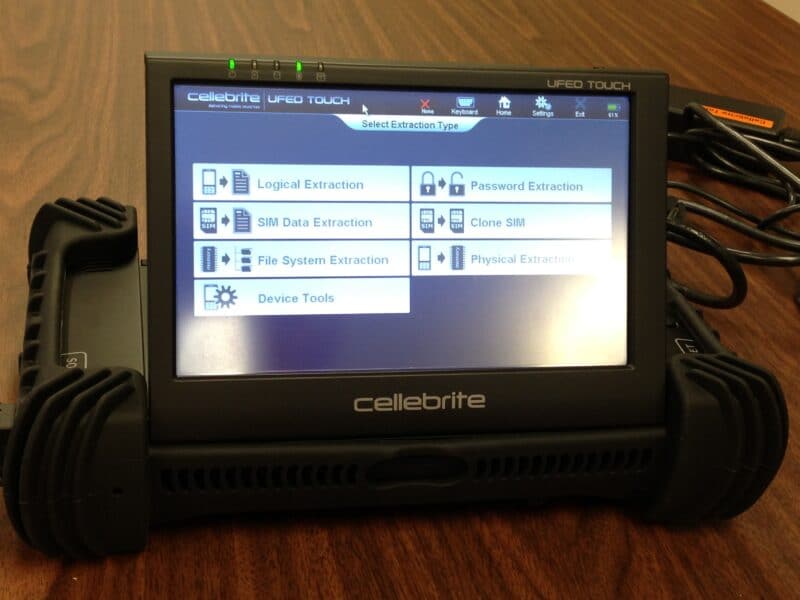

Agora, como resposta às denúncias de Marlinspike, a Cellebrite simplesmente removeu o suporte a iPhones do Physical Analyzer. Isso significa que clientes da empresa não poderão usar sua ferramenta mais poderosa para analisar smartphones da Apple — será necessário recorrer a dispositivos e serviços menos invasivos, como o UFED e o UFED Cloud.

A notícia, claro, não é nada boa para a Cellebrite: a empresa vende o Physical Analyzer como “o padrão da indústria para o exame de dados digitais”, e perder o acesso a iPhones certamente não será visto com bons olhos pelos seus clientes, em sua maioria governos e agências policiais/de investigação. De qualquer forma, parece que os israelenses adotaram a estratégia de “dos males, o menor” — o que significa que a vulnerabilidade é realmente grave e destrutiva.

via 9to5Mac

Notas de rodapé

- 1Chief executive officer, ou diretor executivo.