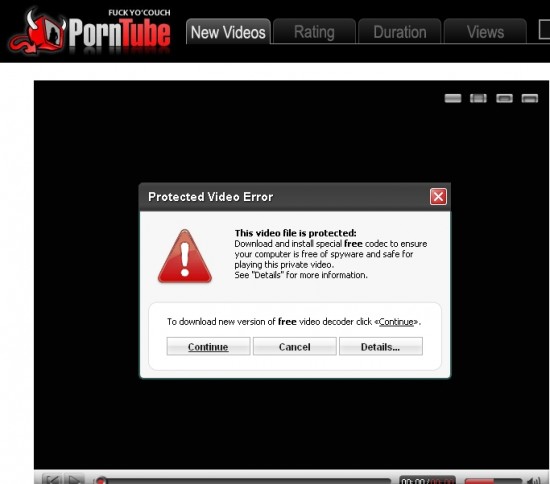

Pesquisadores da ParetoLogic descobriram recentemente mais uma variação de cavalo de Troia criado especificamente para atingir máquinas com o Mac OS X. O trojan horse, conhecido como OSX/Jahlav-C, disfarça-se como um codec de vídeo que é requisitado para se poder assistir a materiais em um site de “conteúdo adulto”, o PornTube.

Ao acessar a página, uma mensagem alerta que um objeto ActiveX está faltando e que o usuário deve instalá-lo para prosseguir. Caso ele concorde, um arquivo será baixado para a instalação de um script malicioso nomeado AdobeFlash, que será criado no seguinte caminho: ~/Library/Internet Plug-Ins. No final do processo, o arquivo instala um script Perl que se comunica com um website remoto e faz download de códigos maliciosos enviados pelos atacantes.

Os nomes de arquivos associados a esta ameaça são listados a seguir: HDTVPlayerv3.5.dmg, VideoCodec.dmg, FlashPlayer.dmg, MacTubePlayer.dmg, macvideo.dmg, License.v.3.413.dmg, play-video.dmg ou QuickTime.dmg.

Como sempre, este é mais um caso de ataque ao sistema operacional da Apple que conta com um descuido do usuário ao instalar conteúdo proveniente de fontes não confiáveis. Fica aqui uma dica para não ser pego em um momento como este: controles ActiveX são utilizados apenas no Windows. 😉

[Via: MacNN.]