A GrayKey é uma ferramenta amplamente utilizada por agências de cumprimento de lei americanas para entrar a força em iPhones (vulgo invadir) e extrair dados bloqueados pela senha do usuário. Recentemente, o FBI foi até processado por usar a ferramenta.

Como bem sabemos, dispositivos iOS tem seus dados criptografados e, para acessá-los, é necessária a senha de acesso do usuário. A GrayKey é um aparelho criado pela empresa Grayshift que força, de forma rápida e contínua, milhares de possibilidades de códigos até conseguir entrar no iPhone — algo que acontece na maioria dos casos, como o desse iPhone 11 Pro Max.

O Motherboard recebeu informações que, aparentemente, foram escritas pelo Departamento de Polícia de San Diego, e revelam detalhes de como a GrayKey realiza o processo de invasão. O documento afirma que, antes de a pessoa plugar o iPhone na GrayKey, ela é perguntada se possui a devida autorização para entrar no dispositivo da Apple.

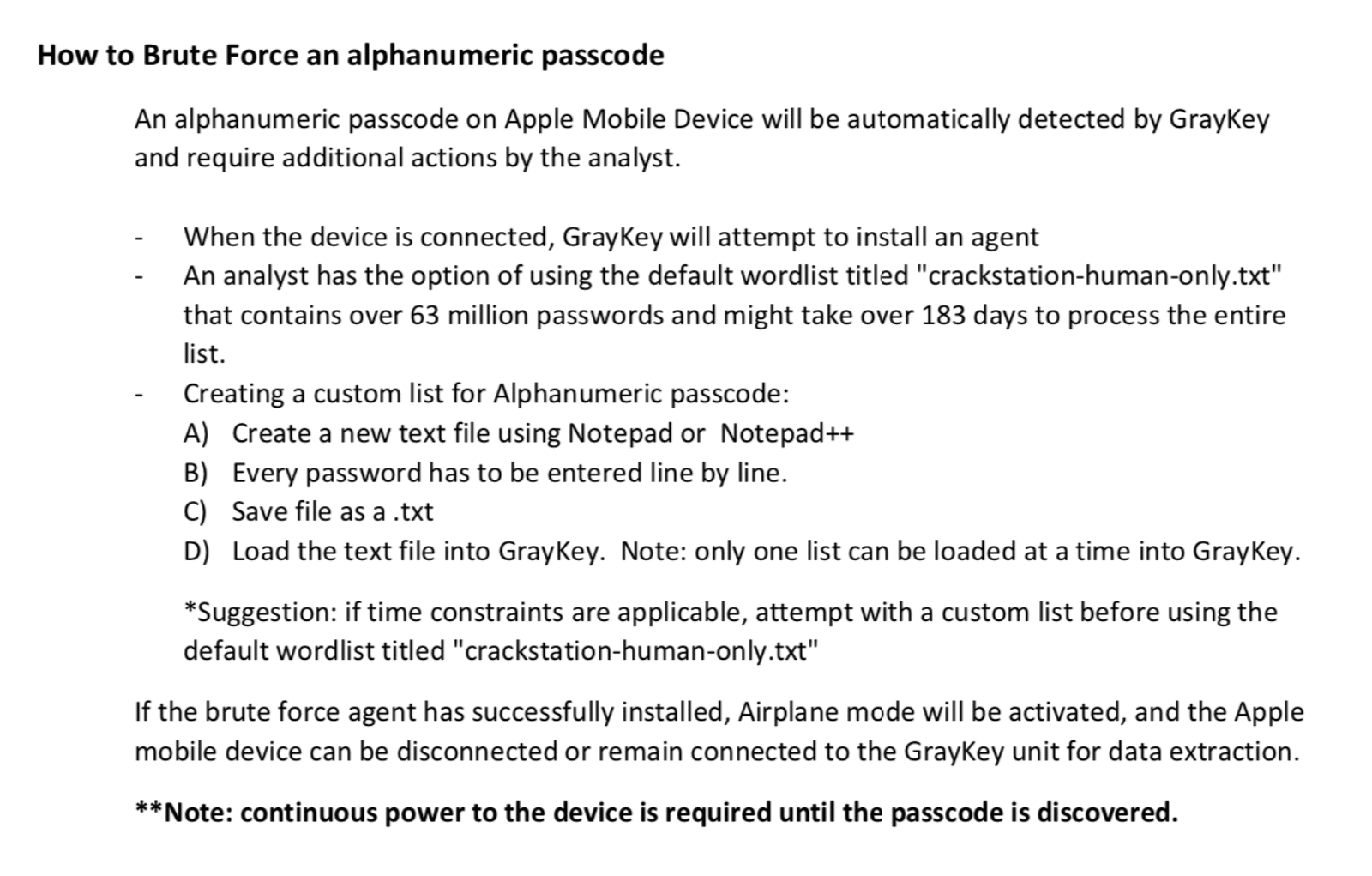

Eis algumas das instruções:

“Se o agente de força bruta for instalado com sucesso, o Modo Avião será ativado e o dispositivo móvel da Apple poderá ser desconectado ou permanecer conectado à unidade GrayKey para extração de dados”, dizem as instruções.

A GrayKey também instala um agente chamado HideUI — o qual permite que agências governamentais guardem a senha do usuário caso as autoridades entreguem o telefone de volta ao dono.

No caso de códigos alfanuméricos (que são mais complicados de descobrir), a GrayKey provê uma lista de códigos em potencial levantadas pelo Crackstation. O documento inclui cerca de 1,5 bilhão de possíveis senhas.

As instruções explicam as diversas condições que ainda permitem a invasão da GrayKey, que consegue entrar em dispositivos os quais estavam desligados (em modo BFU, antes do primeiro desbloqueio) e até naqueles com pouquíssima bateria. O invasor também pode escolher como e que tipos de dados deseja coletar do dispositivo iOS vinculado.

A Grayshift não quis comentar as instruções vazadas. Agora, veremos se essas informações geram mais repercussões. 😬