A Microsoft descobriu e informou à Apple uma vulnerabilidade grave no macOS. Chamada de “Shrootless” pela mãe do Windows, a falha dá ao invasor acesso ao sistema, ignorando o SIP1System integrity protection, ou proteção à integridade do sistema. e permitindo a modificação de arquivos na raiz do sistema operacional.

Para entender como a vulnerabilidade funciona, antes é preciso saber o que é o SIP — recurso introduzido no OS X El Capitan. Ele é a grande responsável por impedir o acesso a arquivos e pastas “sensíveis” do sistema — até mesmo pelo usuário administrador. Ativado por padrão nos computadores da Apple, o recurso só pode ser desabilitado com a reinicialização do sistema em modo de recuperação e a execução de um comando no Terminal — ou seja, a Apple não quer mesmo que você desligue-o.

Durante o funcionamento normal do macOS, no entanto, a Apple estabeleceu algumas exceções, situações em que o SIP é desativado temporariamente — como em atualizações de sistema ou instalações assinadas pela própria empresa. E é justamente nessa última exceção onde mora a vulnerabilidade descoberta pela Microsoft.

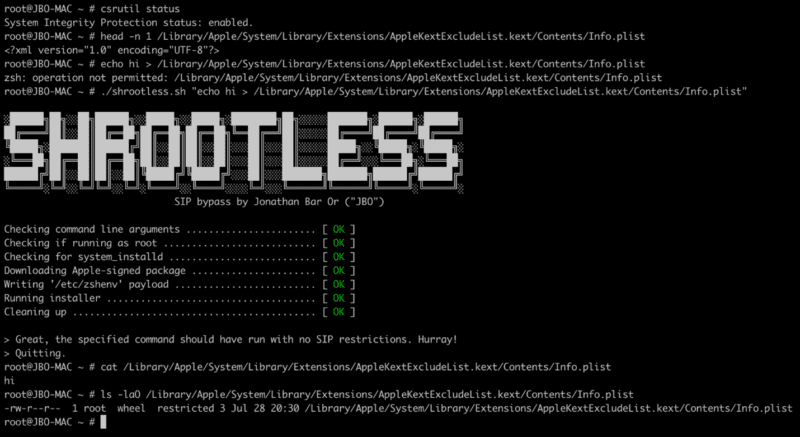

Ao avaliar os processos que contam com o “direito” de ignorar as proteções fornecidas pelo SIP, a Microsoft se deparou com o daemon system_installd, que conta com a poderosa exceção com.apple.rootless.install.inheritable — a qual dá permissão para qualquer processo system_installd ignorar a proteção.

Ao realizar a instalação de um pacote assinado pela Apple (arquivos.pkg), o processo system_installd é invocado pelo sistema, que é executado através de um shell padrão do macOS (zsh). Ao ser iniciado, o shell automaticamente procura o arquivo /etc/zshenv e, caso o encontre, executa comandos desse arquivo automaticamente.

Dessa forma, um jeito fácil que invasores poderiam “sequestrar” o processo de instalação e assumir o controle de diretórios na raiz do macOS seria criando um arquivo malicioso /etc/zshenv para, em seguida, ele executar o system_installd e chamar o shell zsh.

Obviamente, a Microsoft comunicou à Apple sobre a vulnerabilidade antes de torná-la pública, o que permitiu que a Maçã corrigisse a falha de segurança no macOS Big Sur 11.6.1 e no macOS Monterey 12.0.1, lançados no dia 26 de outubro. Mais um motivo para você se atualizar por aí!

via Ars Technica

Notas de rodapé

- 1System integrity protection, ou proteção à integridade do sistema.