Em sistemas air-gap (com lacuna de ar, em português literal), aparelhos ou componentes são completamente isolados de qualquer rede externa, sendo incapazes de se conectar com ou sem fio a outros dispositivos presentes na rede.

Por conta dessa característica, eles são sistemas altamente seguros, mas isso não significa que completamente invulneráveis. Já é sabido, por exemplo, que o microfone de um smartphone consegue derrubar esse isolamento e captar dados dos dispositivos teoricamente protegidos.

Com isso, as fabricantes de sistemas operacionais para smartphones implementaram indicadores visuais para sabermos quando recursos como a câmera e/ou o microfone dos aparelhos estão sendo usados, bem como as famosas permissões que qualquer app precisa para acessá-los.

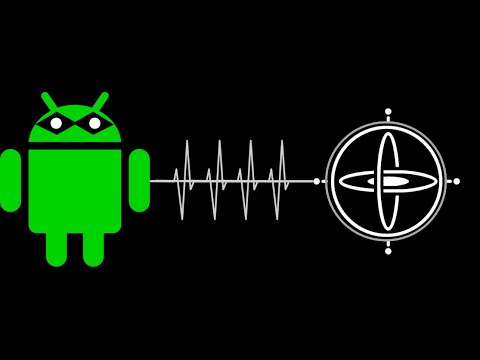

Porém, parece haver outra brecha que permite usar os smartphones para furar o isolamento dos sistemas air gap. Mordecahai Guri, o mesmo pesquisador que descobriu a possibilidade de captar os dados via microfone de smartphones (o famoso “ataque mosquito”), desenvolveu uma nova técnica [PDF] que usa o giroscópio dos aparelhos — incluindo o presente em iPhones — para tal finalidade.

Exigindo proximidade do smartphone com o sistema, a técnica consiste na captação de ondas sonoras inaudíveis nas proximidades, as quais provocam “pequenas oscilações mecânicas” no giroscópio — oscilações essas que podem ser convertidas em dados legíveis.

Mas como o invasor teria acesso ao giroscópio? Bem, uma das maneiras seria através de um navegador, visto que os giroscópios dos smartphones podem ser ativados por JavaScript.

Para diminuir o impacto da nova brecha, Guri sugeriu medidas como eliminar os alto-falantes dos sistemas air gap, bem como filtrar as frequências de ressonância geradas pelos periféricos de áudio usando um filtro.

Complexo, né?

via TechCrunch