Um novo malware descoberto pela Unit 42 da Palo Alto Networks deve ligar um sinal de alerta entre usuários de Macs que gerenciam e mineram criptomoedas.

Identificado como CookieMiner, o malware é uma variante do OSX.DarthMiner e basicamente usa cookies armazenados em navegadores para tentar capturar dados de login (e inclusive chaves de autenticação) para roubar criptomoedas — tais como Binance, Poloniex, Bitstamp e MyEtherWallet — e outros dados de usuários infectados.

Ele é desenhado de forma a infectar ambos Safari e Chrome, podendo inclusive acessar suas carteiras digitais e capturar senhas e cartões de créditos armazenados nelas (o alcance de dados é bem maior no caso do Chrome, porém). Ele tenta, ainda, roubar mensagens armazenadas em backups do iPhone no iTunes.

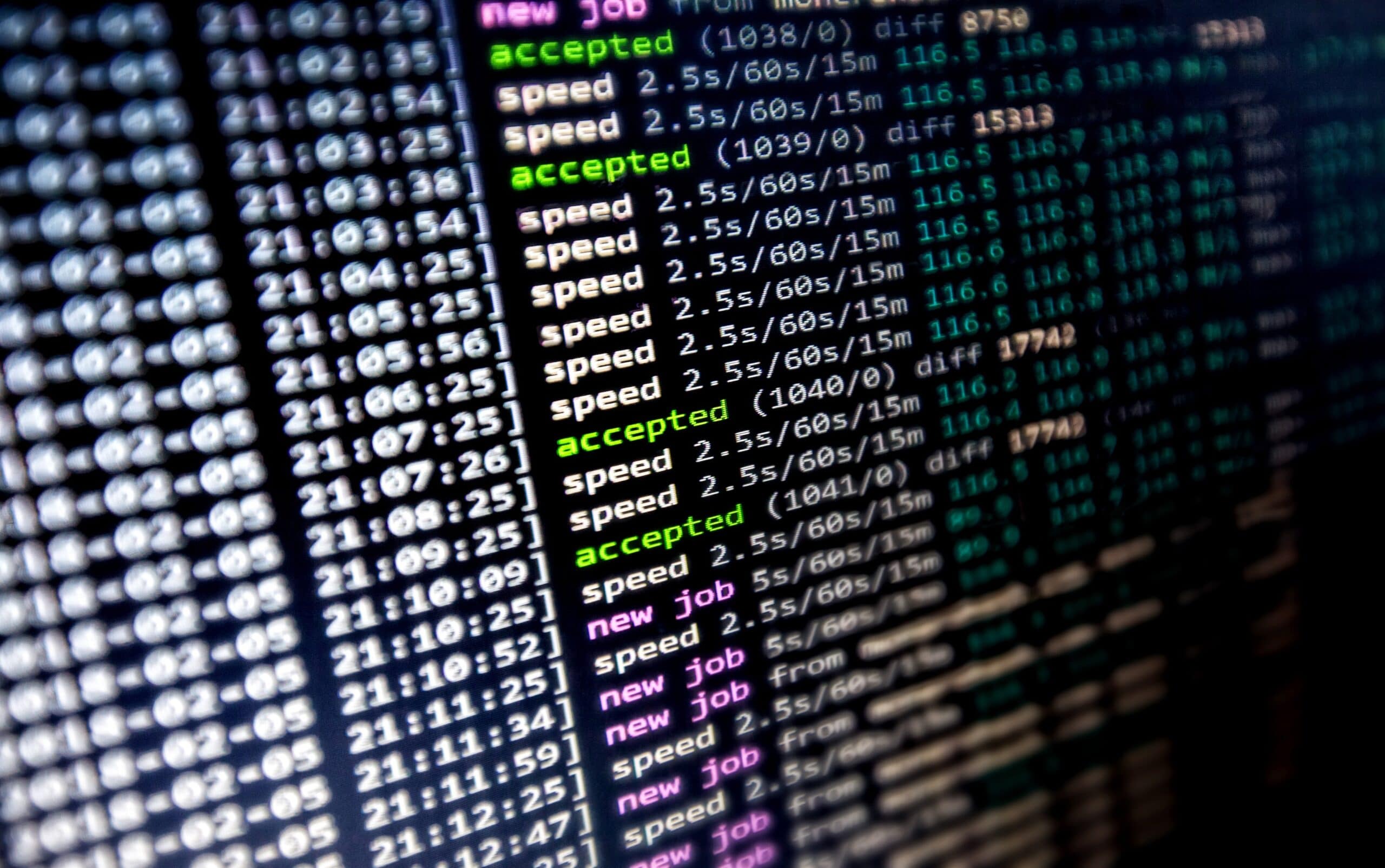

Pensa que acabou? Não. O malware também aproveita para instalar o seu próprio software de mineração na máquina do usuário, baseado na (pouco conhecida) criptomoeda japonesa Koto.

A Palo Alto Networks já tratou de proteger usuários da sua tecnologia WildFire, ao menos enquanto a Apple não bloqueia essa ameaça pelo sistema XProtect1O macOS possui uma ferramenta de segurança nativa chamada XProtect que é usada para proteger usuários contra certos tipos de malwares. É, basicamente, um antivírus embutido no sistema operacional. do macOS. Recomenda-se que usuários limpem os cookies de seus navegadores e não armazenem dados de login para tais criptomoedas localmente.

via ZDNet

Notas de rodapé

- 1O macOS possui uma ferramenta de segurança nativa chamada XProtect que é usada para proteger usuários contra certos tipos de malwares. É, basicamente, um antivírus embutido no sistema operacional.